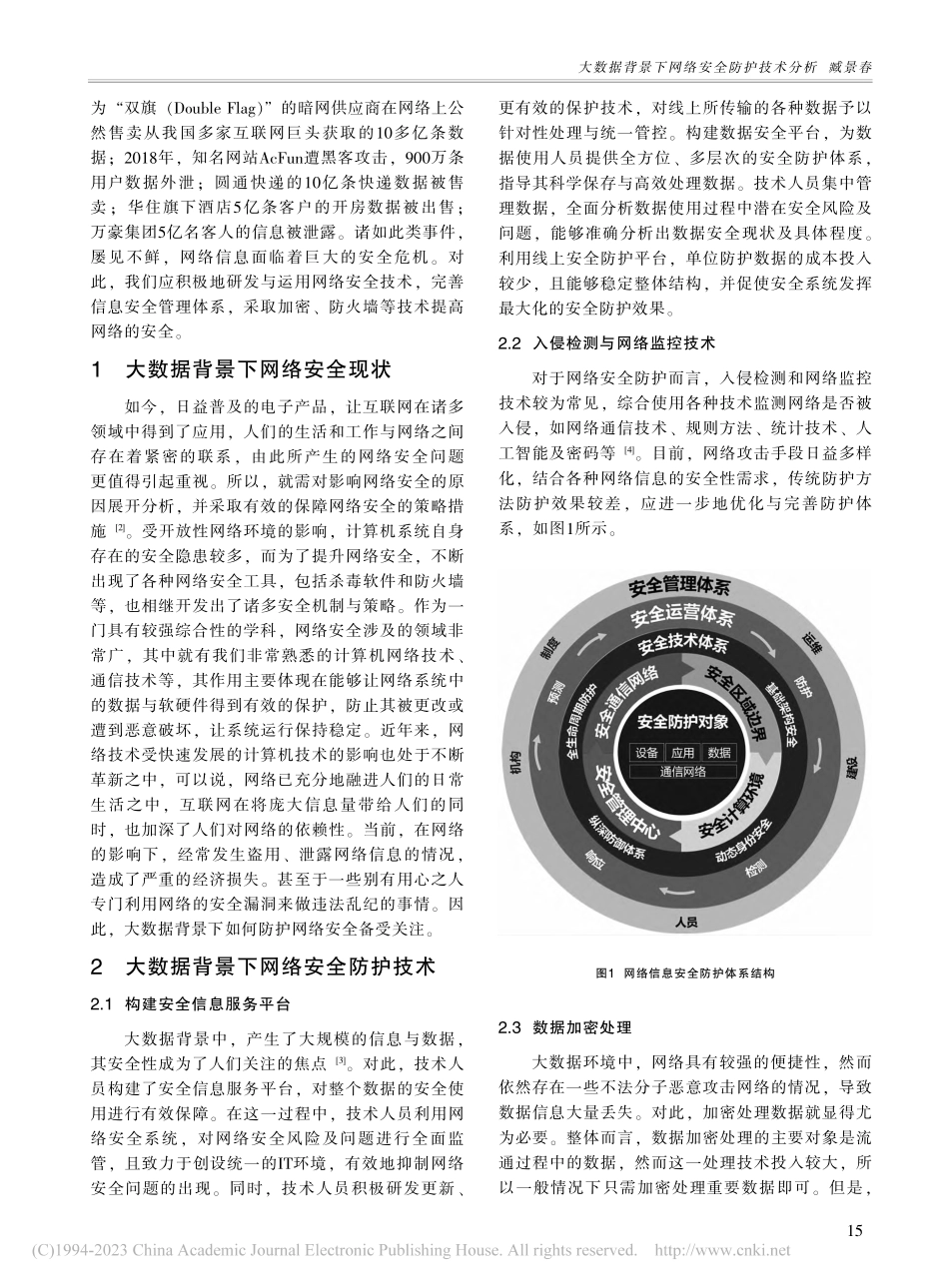

电子质量2022年第12期(总第429期)大数据背景下网络安全防护技术分析臧景春(宿迁市人力资源和社会保障信息中心,江苏宿迁223800)摘要:新时代下,通信网络技术日益成熟,且运用广泛,这预示着我们已经身处信息化时代。大数据是一种新型技术,其以计算技术、储存技术为基础,技术优势十分明显,广泛地运用于各行各业中,有力地促进了经济与社会发展。然而,在运用过程中网络安全问题频繁出现,导致大量网络信息被泄漏或篡改,造成了严重的后果,引起了高度关注。重点分析了大数据背景下网络安全问题,并提出了有效的安全防护技术及网络信息安全体系构建策略,对于网络信息安全工作具有一定参考意义。关键词:大数据;网络安全;防护技术中国分类号:TP393.08文献标识码:A文章编号:1003-0107(2022)12-0014-04AnalysisofNetworkSecurityProtectionTechnologyintheContextofBigDataZANGJingchun(SuqianHumanResourcesandSocialSecurityInformationCenter,Suqian223800,China)Abstract:Inthenewera,communicationnetworktechnologyisincreasinglymatureandwidelyused,whichindicatesthatwehavebeenintheinformationage.Bigdataisanewtechnology.Basedoncomputingtechnologyandstoragetechnology,ithasobvioustechnicaladvantagesandiswidelyusedinallwalksoflife,anditeffectivelypromoteseconomicandsocialdevelop-ment.However,intheprocessofapplication,networksecurityproblemsoccurfrequently,whichresultsinalargenumberofnetworkinformationbeingleakedortampered,andcausesseriousconsequences,andarouseshighconcern.Networksecurityissuesinthecontextofbigdataisanalyzedemphatically,andeffectivesecurityprotectiontechnologiesandnetworkinfor-mationsecuritysystemconstructionstrategiesareproposed,whichhascertainreferencesignifi-cancefornetworkinformationsecuritywork.Keywords:bigdata;networksecurity;protectiontechnologyCLCnumber:TP393.08Documentcode:AArticleID:1003-0107(2022)12-0014-04收稿日期:2022-09-29修回日期:2022-11-21作者简介:臧景春(1984—),女,江苏泗阳人,宿迁市人力资源和社会保障信息中心电子信息工程师,从事信息管理的研究工作。0引言在大数据时代背景下,数据成为了各行各业重点争夺的资源,但是在数据处理与运用过程中,个人信息被泄露、被盗用的情况频发,...