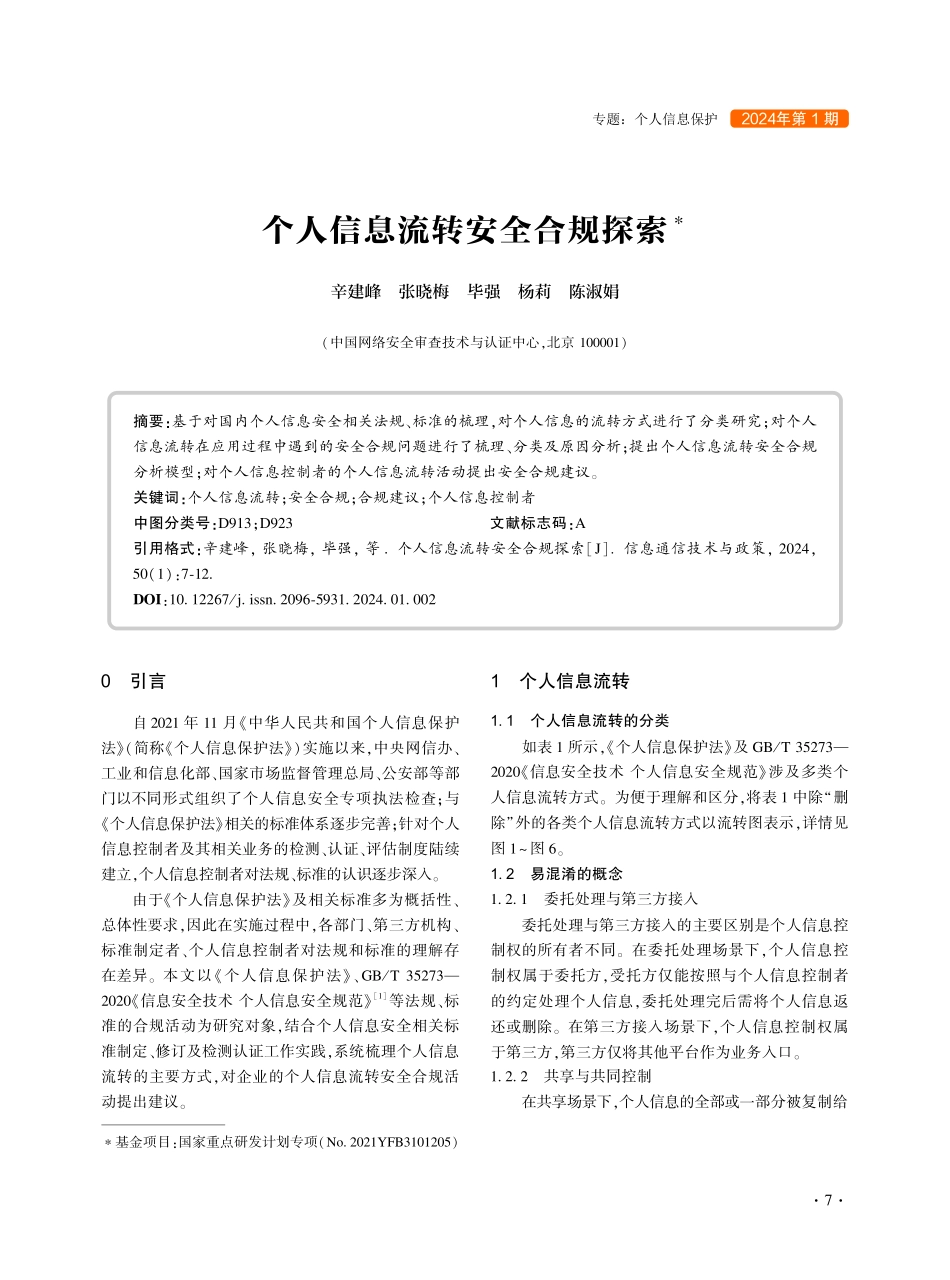

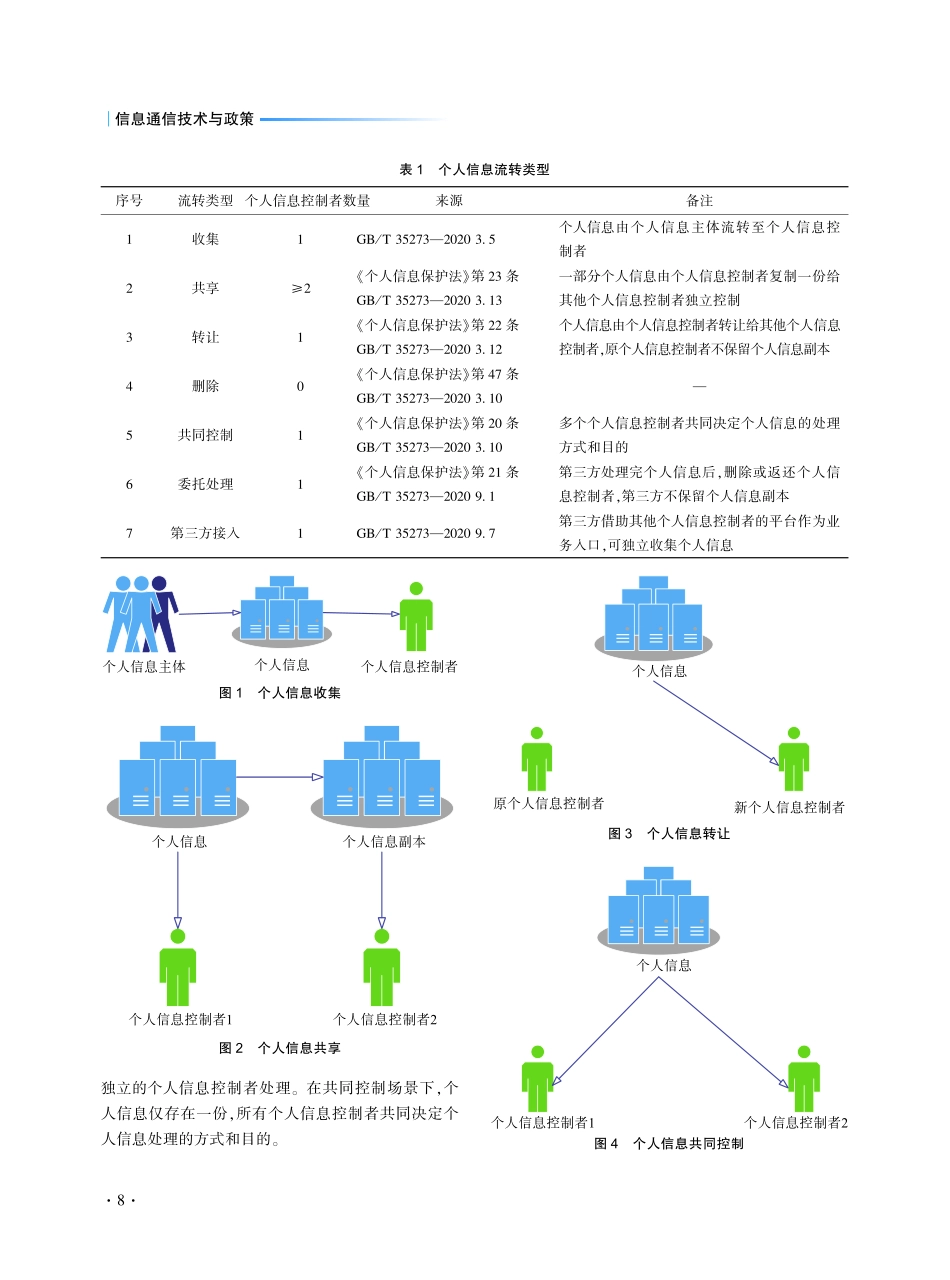

�N������������0���个人信息流转安全合规探索∗辛建峰张晓梅毕强杨莉陈淑娟(中国网络安全审查技术与认证中心,北京100001)摘要:基于对国内个人信息安全相关法规、标准的梳理,对个人信息的流转方式进行了分类研究;对个人信息流转在应用过程中遇到的安全合规问题进行了梳理、分类及原因分析;提出个人信息流转安全合规分析模型;对个人信息控制者的个人信息流转活动提出安全合规建议。关键词:个人信息流转;安全合规;合规建议;个人信息控制者中图分类号:D913;D923文献标志码:A引用格式:辛建峰,张晓梅,毕强,等.个人信息流转安全合规探索[J].信息通信技术与政策,2024,50(1):7-12.DOI:10.12267/j.issn.2096-5931.2024.01.0020引言自2021年11月《中华人民共和国个人信息保护法》(简称《个人信息保护法》)实施以来,中央网信办、工业和信息化部、国家市场监督管理总局、公安部等部门以不同形式组织了个人信息安全专项执法检查;与《个人信息保护法》相关的标准体系逐步完善;针对个人信息控制者及其相关业务的检测、认证、评估制度陆续建立,个人信息控制者对法规、标准的认识逐步深入。由于《个人信息保护法》及相关标准多为概括性、总体性要求,因此在实施过程中,各部门、第三方机构、标准制定者、个人信息控制者对法规和标准的理解存在差异。本文以《个人信息保护法》、GB/T35273—2020《信息安全技术个人信息安全规范》[1]等法规、标准的合规活动为研究对象,结合个人信息安全相关标准制定、修订及检测认证工作实践,系统梳理个人信息流转的主要方式,对企业的个人信息流转安全合规活动提出建议。1个人信息流转1.1个人信息流转的分类如表1所示,《个人信息保护法》及GB/T35273—2020《信息安全技术个人信息安全规范》涉及多类个人信息流转方式。为便于理解和区分,将表1中除“删除”外的各类个人信息流转方式以流转图表示,详情见图1~图6。1.2易混淆的概念1.2.1委托处理与第三方接入委托处理与第三方接入的主要区别是个人信息控制权的所有者不同。在委托处理场景下,个人信息控制权属于委托方,受托方仅能按照与个人信息控制者的约定处理个人信息,委托处理完后需将个人信息返还或删除。在第三方接入场景下,个人信息控制权属于第三方,第三方仅将其他平台作为业务入口。1.2.2共享与共同控制在共享场景下,个人信息的全部或一部分被复制给·7·∗基金项目:国家重点研发计划专项(No.2021YFB3101205)���E�����0表1个人信息流转类型序号流转类型个人信息控制者数量来源备注1收集1GB/T35273—20203.5个人...