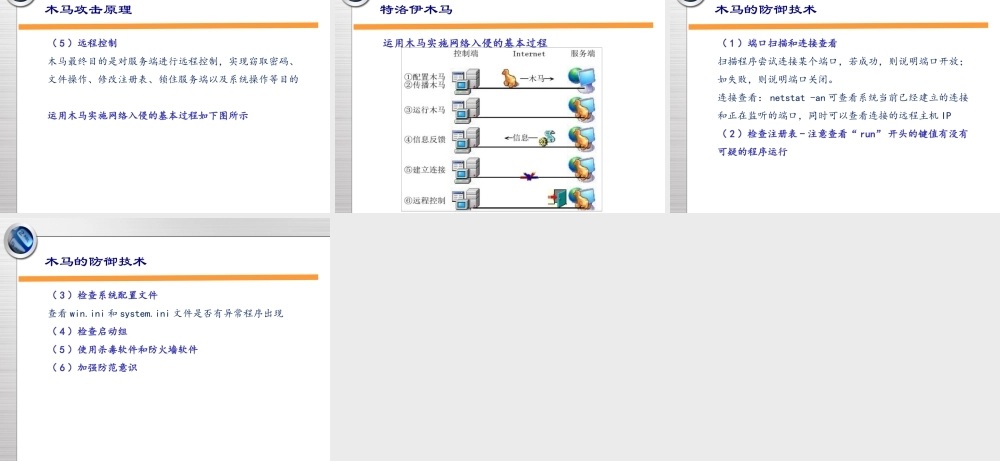

木马攻击与防御技术高等教育出版社-《电子商务安全实务》第二版计算机病毒(1)概念计算机病毒”是某些人利用计算机软、硬件所固有的脆弱性,编制具有特殊功能的程序。其能通过某种途径潜伏在计算机存储介质(或程序)里,当达到某种条件时即被激活,它用修改其他程序的方法将自己的精确拷贝或者可能演化的形式放入其他程序中,从而感染它们,对计算机资源进行破坏的这样一组程序或指令集合。计算机病毒(2)计算机病毒的特征传染性非授权性隐蔽性潜伏性破坏性不可预见性(3)病毒的传播方式(4)常见的计算机病毒1.DOS病毒:主要有引导区病毒、文件型病毒、混合病毒三种。2.系统病毒3.宏病毒4.脚本病毒5.木马6.蠕虫7.后门病毒捆绑病毒8.手机病毒特洛伊木马(1)概念“特洛伊木马”简称“木马”,计算机网络中的木马是指隐藏在正常程序中的一段具有特殊功能的代码,实质上只是一种远程控制软件。木马的结构是一种客户端/服务器模式(C/S模式)由两部分组成:服务器程序(目标主机)控制器程序(控制者的计算机)特洛伊木马(2)特点具有隐藏性具有自动运行性具有非授权性具有自动恢复功能和顽固性自动打开特别端口具有易植入性具有欺骗性功能的特殊性,具有很大危害性特洛伊木马(2)典型木马工作原理-木马服务器端在目标主机被执行后,打开一个默认的端口进行监听;-当木马客户端向服务端直接提出通信请求时,服务端自动运行来响应客户端请求,服务端与客户端间建立连接(也可不建立,使用ICMP传数据包)-客户端发出指令,服务端在目标主机执行指令,并将运行结果数据传送到客户端,以控制目标主机特洛伊木马(3)木马分类-实现功能角度上划分密码访问型木马-盗取目标主机上的密码,多使用25号端口发送e-mail键盘记录型木马-记录目标主机键盘敲击来得到用户密码等有用信息。需要邮件发送功能破坏型木马-破坏并删除被感染主机的文件系统远程访问型木马-让攻击者完全控制被感染主机DoS攻击木马特洛伊木马代理木马-入侵的同时隐藏自己足迹,给被控制的肉鸡中上代理木马,让其变成攻击者发动攻击的跳板FTP木马-打开21号端口等待用户连接程序杀手木马-关闭目标主机上防木马软件反弹端口型木马-木马使用系统信任的端口,使系统不对其连接进行检查,服务端使用主动端口,客户端使用被动端口木马攻击原理当攻击者利用木马进行攻击时,一般过程为(1)植入木马-伪装成一般正常程序或把木马绑定在正常程序上。主...